Introduction à la méthode EBIOS : Présentation et enjeux de l’analyse des risques

Découvrez la méthode EBIOS, son fonctionnement et son importance dans l’évaluation des risques en cybersécurité. Une présentation claire pour mieux comprendre cet outil stratégique de gestion des menaces.

Avant-propos

L'objectif premier de cet article et de cette présentation n'est pas de servir de cours exhaustif sur la méthode EBIOS, ni même sur l'analyse de risques en général. En effet, ces deux sujets sont complexes et nuancés, requérant une étude approfondie pour être pleinement compris et maîtrisés.

La gouvernance est un métier à part entière et représente un sous-domaine substantiel de la sécurité informatique. Sa complexité est telle qu'elle ne peut être réduite à une simple présentation ou un document. Au contraire, elle nécessite une expertise spécialisée, un engagement continu, et une approche structurée pour être efficacement mise en œuvre. La gouvernance est le pilier qui assure le bon fonctionnement de l'infrastructure de sécurité d'une organisation et, par conséquent, elle ne peut être négligée ou sous-estimée.

EBIOS, en tant que méthode, est détaillée et riche, et l'analyse de risques, en tant que concept fondamental de la gouvernance, est également très complet. Chacun de ces éléments comporte de multiples facettes qui ne peuvent être entièrement explorées en quelques heures seulement.

C'est pourquoi, bien que cet article vise à introduire ces concepts et à souligner leur importance, il ne remplace en aucun cas une formation spécialisée ou une étude plus approfondie. Pour ceux qui souhaitent approfondir leurs connaissances sur EBIOS, l'ANSSI met à disposition l'intégralité de la documentation relative à cette méthode sur son site web.

La méthode EBIOS Risk Manager : https://cyber.gouv.fr/la-methode-ebios-risk-manager

Mon intention primordiale à travers cette présentation est triple. Premièrement, je souhaite souligner en quoi l'analyse de risques est une nécessité absolue pour toute organisation. Deuxièmement, je veux vous familiariser avec la méthode EBIOS. Enfin, je désire expliciter pourquoi opter pour cette approche spécifique dans la gestion de risques. Mon ambition est de bâtir un plaidoyer convaincant pour l'importance de l'analyse de risques, ainsi que pour la méthode EBIOS, en dévoilant les motivations et les avantages intrinsèques à cette démarche.

Au cœur de cette initiative, je suis intimement persuadé que la communication est un levier fondamental pour la réussite de tout projet. Plus largement, je crois fermement qu'elle est essentielle à la réalisation de l'ambition commune, qui est d'assurer la disponibilité, l'intégrité, et la confidentialité des informations au sein de toute structure. À mon sens, il est crucial de ne pas simplement imposer une méthode ou une procédure, mais plutôt de l'expliquer en profondeur. Je suis convaincu qu'il est préférable que chacun comprenne le "pourquoi" derrière chaque action, au lieu de simplement se voir dicter une directive sur le principe que "c'est ainsi que cela doit être fait".

En toute sincérité, je crois qu'aucun membre d'une organisation, qu'il s'agisse d'un collègue, d'un prestataire ou d'un supérieur hiérarchique, ne devrait jamais avoir à imposer une directive sans expliciter ses raisons objectives. Il est fondamental d'engager une consultation avec les personnes concernées, non pas simplement pour leur dire "faites-le", mais plutôt "voilà pourquoi il est important de le faire". Je suis persuadé que ce dialogue permettra non seulement d'apaiser d'éventuels débats, mais aussi et surtout de favoriser une meilleure mise en œuvre des actions à entreprendre. Cette approche collaborative et transparente est à mon avis la clé de notre réussite commune.

Pour résumer, cette présentation vise à éclairer la méthode EBIOS tout en contextualisant nos actions. Mon but est de vous faire comprendre les motivations qui sous-tendent nos choix stratégiques et notre adoption de cette méthode spécifique. Cette démarche de partage et de transparence aspire à instaurer une culture de communication au sein de nos activités, pour encourager l'implication de tous et faciliter l'application efficace de nos stratégies.

Introduction

Préambule

EBIOS Risk Manager, abrégé EBIOS RM, dont l'acronyme signifie "Expression des Besoins et Identification des Objectifs de Sécurité", est une méthode d'appréciation et de traitement des risques numériques, maintenue par l'Agence Nationale de la Sécurité des Systèmes d'Information (ANSSI) en France, avec le soutien du Club EBIOS.

Cette méthode offre aux organisations des moyens précis et efficaces pour comprendre, évaluer, et gérer efficacement de manière proactive les risques potentiels auxquels leurs systèmes d'information peuvent être confrontés.

EBIOS Risk Manager (EBIOS RM) doit être vue comme une boîte à outils polyvalente et adaptable, apte à s'aligner minutieusement sur une diversité de situations et de nécessités.

Comme une boîte à outils multifonctionnelle, sa conception modulaire nous permet de sélectionner les éléments les plus appropriés et à les utiliser de manière personnalisée, toujours en adéquation avec le contexte particulier et les exigences spécifiques de chaque projet.

La conduite des ateliers et le déploiement des outils sont déterminés par une série de critères. Par exemple, l'étendue de l'analyse : est-elle globale, englobant l'ensemble des services d'une organisation, ou est-elle plus ciblée, focalisée sur un service particulier ? De plus, le public cible de l'étude (dirigeants, opérationnels) peut nécessiter une réponse davantage axée sur la technique ou, au contraire, sur la stratégie, ce qui requiert une adaptation du format de l'étude.

Il est recommandé en règle générale de parcourir toutes les étapes de la méthode pour obtenir une analyse de risques la plus complète et précise possible. En effet, chaque atelier repose sur les résultats obtenus lors de l'atelier précédent. Toutefois, une organisation peut choisir de se concentrer uniquement sur certains aspects ou types de risques. Dans ce cas, elle peut décider de ne pas réaliser certaines étapes de la méthode EBIOS, au risque de ne pas couvrir l'ensemble des aspects des risques dans l'analyse finale.

Là où l'adaptabilité de la méthode EBIOS RM se manifeste le plus fréquemment est dans le degré de détail de l'analyse effectuée lors de chaque atelier. Cette précision est fonction du niveau de risque et de la complexité du système d'information. Prenons l'exemple d'une petite entreprise qui exploite un site web simple pour vendre ses produits. Dans ce cas, l'analyse de risques avec EBIOS RM pourrait se concentrer sur des aspects spécifiques tels que la sécurité des transactions en ligne et la protection des données des clients. L'analyse pourrait être assez succincte, par exemple, en se limitant à identifier les scénarios de risques les plus évidents et à proposer des mesures de sécurité de base.

Cependant, si nous prenons l'exemple d'une grande banque avec plusieurs branches et une variété de services en ligne, l'analyse de risques avec EBIOS RM serait beaucoup plus complexe. Elle nécessiterait d'examiner de nombreux aspects, tels que la sécurité des transactions financières, la protection des informations sensibles des clients, la conformité aux réglementations financières, la prévention des cyberattaques, la résilience du système informatique, etc. L'analyse serait beaucoup plus détaillée et prendrait en compte un large éventail de scénarios de risques potentiels. Cela impliquerait des ateliers plus longs et plus détaillés, une évaluation plus rigoureuse des risques et une planification plus détaillée des mesures de sécurité.

Donc, l'adaptabilité de la méthode EBIOS RM peut se manifester dans le degré de détail de l'analyse effectuée lors de chaque atelier, en fonction du niveau de risque et de la complexité du système d'information analysé.

Historique

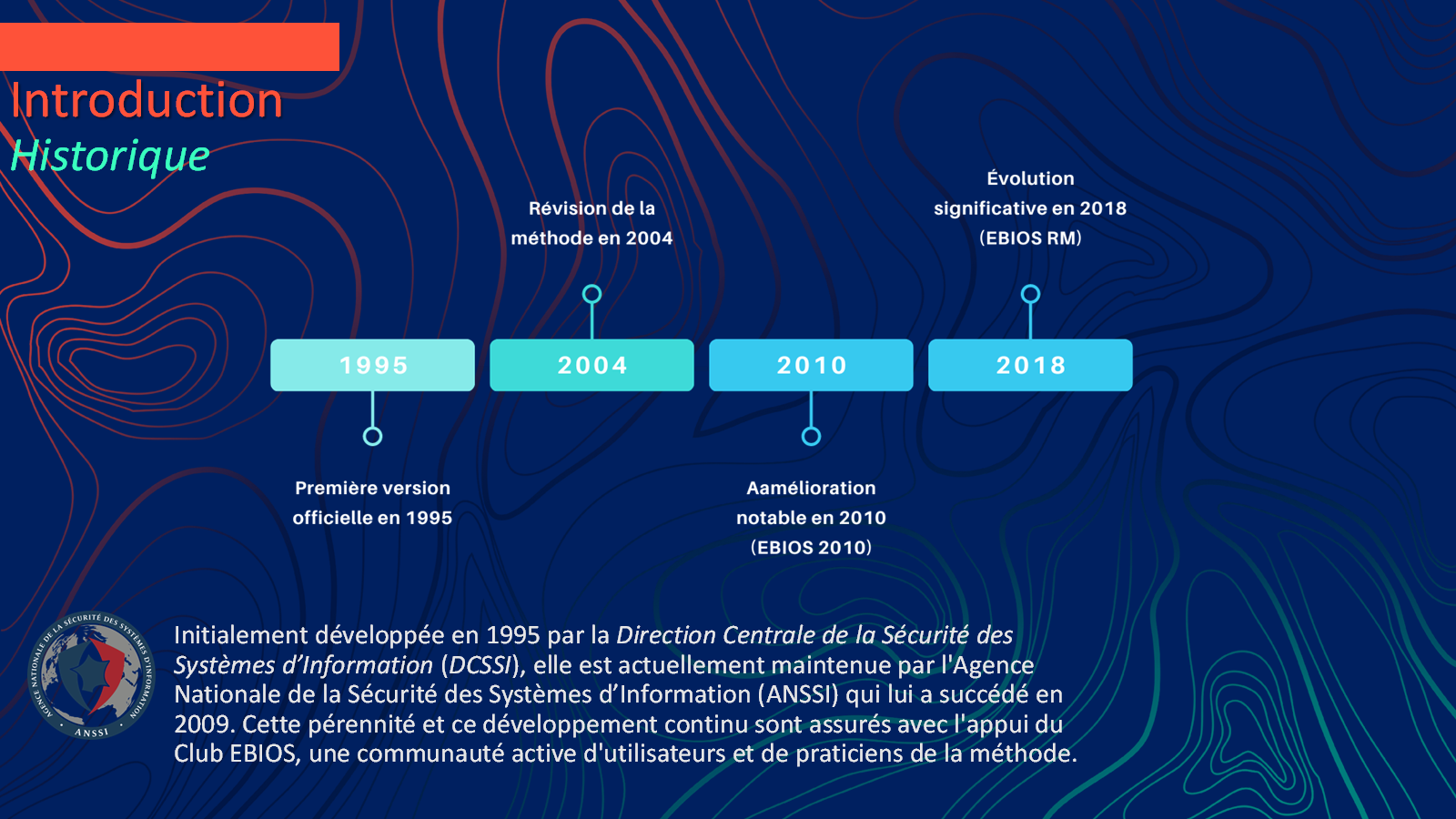

L'historique de la méthode EBIOS témoigne d'une évolution constante et de son adaptabilité face aux changements de l'environnement des risques numériques. Sa longévité illustre son efficacité et sa pertinence persistantes dans le domaine de la gestion des risques.

L'histoire de la méthode EBIOS trouve ses origines au début des années 1990. Née de la nécessité de rédiger des fiches FEROS (Fiche d'expression rationnelle des objectifs de sécurité) spécifiques au secteur de la défense, la méthode EBIOS s'est progressivement adaptée aux évolutions du paysage de la sécurité de l'information. Son parcours d'évolution reflète l'intégration graduelle dans le monde industriel et sa mise en œuvre pratique par les acteurs de terrain.

Elle a été élaborée par la DCSSI (Direction Centrale de la Sécurité des Systèmes d'Information), l'ancêtre de l'ANSSI, en réponse à l'émergence d'un besoin d'approche structurée pour la gestion des risques en matière de sécurité de l'information. À une époque où les méthodologies formelles étaient rares, EBIOS est née d'une ambition : fournir un cadre rigoureux et méthodique pour l'analyse des risques en sécurité de l'information. La première version officielle d'EBIOS a pavé la voie à une utilisation croissante de cette approche.

Au fil des années, la méthode EBIOS a été mise à jour et améliorée pour tenir compte des évolutions du paysage de la sécurité de l'information.

- L'année 2004 a marqué la première révision majeure de la méthode, apportant des améliorations et des actualisations pour rester en phase avec l'évolution rapide des technologies de l'information et des menaces associées. La méthode EBIOS a ainsi continué à se distinguer en tant qu'outil précieux pour l'évaluation des risques dans le monde du numérique.

- La transformation la plus notable est survenue en 2010 avec EBIOS 2010. Cette version modernisée a intégré un éventail de nouveautés et de concepts avant-gardistes, répondant efficacement aux besoins des acteurs sur le terrain et se prêtant à une intégration plus fluide dans le monde industriel. Une attention particulière a été portée à la compatibilité avec les normes courantes, dont la norme ISO 27005, assurant une synergie optimale entre EBIOS et les cadres de référence internationaux.

- En 2018, la méthode EBIOS a franchi une nouvelle étape avec la publication d'EBIOS Risk Manager. Cette version a introduit des principes modernes tels que la gestion des risques à l'échelle de l'entreprise et la sécurité par conception ("security by design"), qui sont devenus des exigences dans le paysage actuel de la sécurité de l'information.

EBIOS, aujourd'hui une référence en matière de méthode d'analyse des risques, est largement utilisée et reconnue en France, au sein d'organisations publiques et privées. Son adoption est particulièrement prononcée au sein des institutions gouvernementales françaises, y compris divers ministères, tandis que dans le secteur privé, elle est couramment employée par les grandes entreprises.

Parmi les entités qui l'ont adoptée, on compte le Centre national d'études spatiales (CNES), le Commissariat à l'énergie atomique (CEA), la Caisse nationale d'assurance maladie (CNAM), le Groupement des Cartes Bancaires "CB", ALCATEL CIT, diverses agences sanitaires, les Aéroports de Paris (ADP) et le Conseil de l'Union européenne.

EBIOS a acquis une renommée internationale comme méthode d'analyse des risques. Elle offre une analyse détaillée tout en conservant une flexibilité qui en fait un outil précieux. Ainsi, EBIOS aide les organisations à comprendre et à gérer efficacement les risques liés à la sécurité de l'information.

Face à un environnement cybernétique en perpétuelle évolution, la méthode EBIOS 2010 a fermement pris racine, attirant à la fois les acteurs publics, institutionnels et privés. Cependant, la méthode EBIOS RM (Risk Manager) a introduit des nuances et une série de révisions clés.

- Transition du concept de "Module" par celui d'"Atelier", favorisant une approche davantage collaborative et interactive.

- Transition du concept de "Sources de menaces", qui a évolué vers celui de "Sources de risques", pour une vision plus globale de la problématique de sécurité.

- Chaque atelier produit désormais des éléments tangibles dès sa première séance, accélérant le cycle d'amélioration continue.

- L'identification est désormais axée sur les "valeurs métiers", pour une adéquation plus précise avec les objectifs stratégiques de l'organisation.

- Le contexte est reformulé de façon à être "construit à partir" des missions, plutôt que dirigé "vers" elles, pour une vision plus holistique et intégrée.

- Les menaces et les événements redoutés ont été adaptés pour refléter le paysage des risques en constante évolution.

Découvrir EBIOS

Aperçu général

Comme précédemment souligné, la méthode EBIOS offre un cadre permettant l'évaluation des risques numériques, l'identification des mesures de sécurité pertinentes à implémenter, et la détermination du niveau de risque acceptable pour une organisation. En outre, elle promeut l'adoption d'une culture d'amélioration continue dans le domaine de la sécurité de l'information.

EBIOS RM peut servir à diverses fins, y compris :

- L'établissement ou l'amélioration d'un processus de gestion des risques numériques au sein d'une organisation.

- L'évaluation et le traitement des risques associés à un projet numérique, en particulier dans le cadre d'une homologation de sécurité.

- La définition du niveau de sécurité nécessaire pour un produit ou un service en fonction des cas d'usage prévus et des risques à contrer, en vue d'une certification ou d'un agrément.

Elle est applicable à toutes sortes d'organisations, publiques ou privées, quelle que soit leur taille, leur secteur d'activité ou le stade de développement de leurs systèmes d'information.

EBIOS Risk Manager utilise une approche de gestion des risques numériques qui commence en bas de la pyramide - les grandes missions de l'objet analysée - et progresse jusqu'aux fonctions opérationnelles et techniques, en examinant les scénarios de risque potentiels. Elle cherche à harmoniser deux approches distinctes, celle de la conformité et celle basée sur les scénarios, en les intégrant là où elles apportent le plus de valeur. Cette démarche est symbolisée par la pyramide du management du risque numérique.

La notion du socle de sécurité

EBIOS Risk Manager introduit une rupture fondamentale dans notre manière d'appréhender la sécurité des systèmes d'information. Cette nouvelle approche remet en question l'efficacité des analyses de risques exhaustives traditionnelles, qui nous épuisent en nous faisant nous concentrer sur des aspects évidents, au détriment de l'identification des véritables menaces.

Est-il réellement pertinent de consacrer une étude de risques détaillée pour recommander des actions aussi élémentaires que la mise à jour régulière de ses logiciels ou l'application rigoureuse de sa politique de sécurité ? Ces éléments, bien qu'importants, pourraient être traités de manière plus efficace dans le cadre d'un socle de sécurité, sans nécessiter une analyse de risques exhaustive.

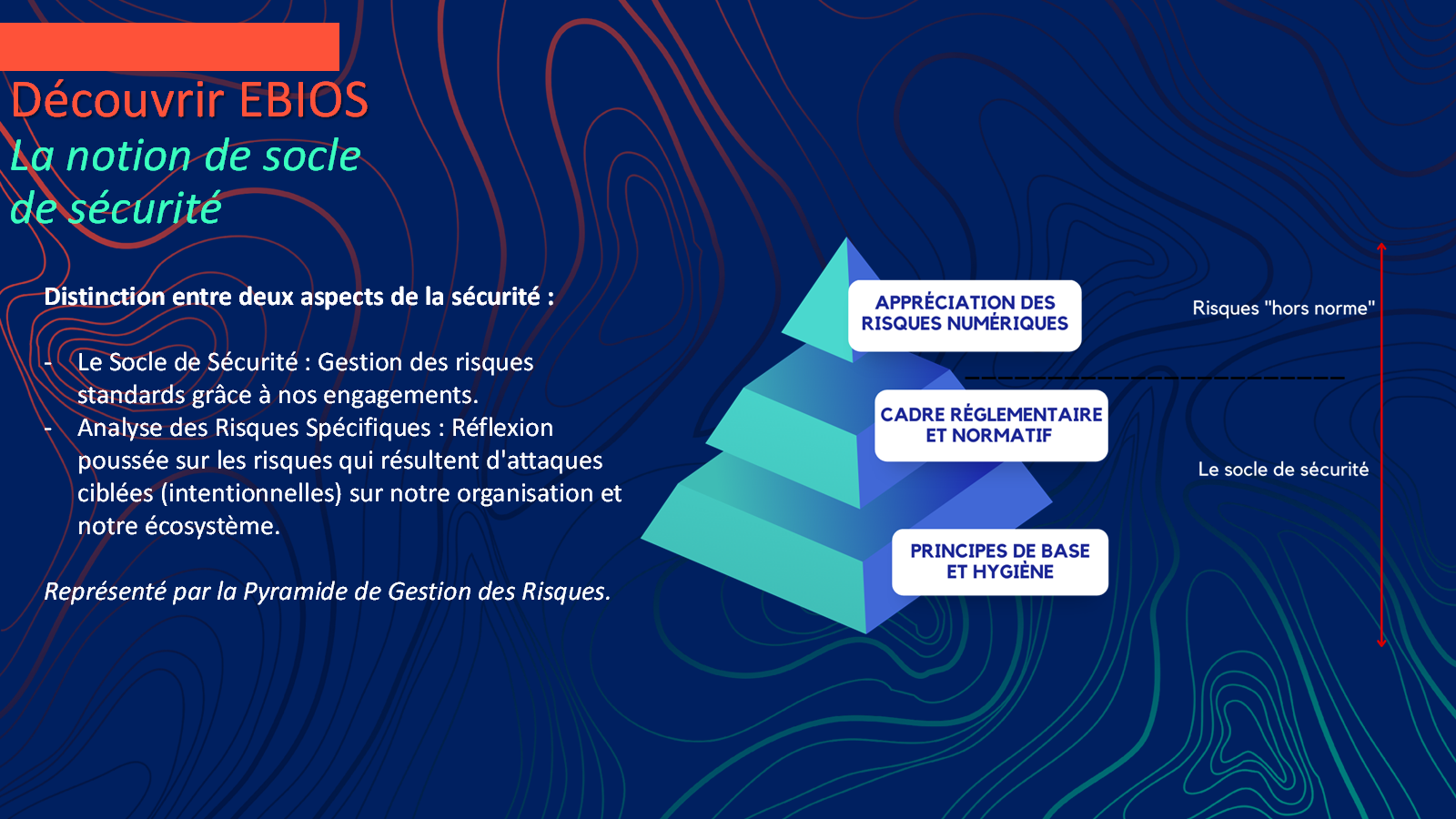

Face à ses raisons, EBIOS RM propose une distinction claire entre deux aspects de la sécurité. D'une part, la réflexion préalable sur les engagements que nous avons pris et qui permettent de traiter la majorité des risques standards : notre Politique de Sécurité des Systèmes d'Information (PSSI), le guide d'hygiène de l'ANSSI, les points de contrôle Active Directory, les éléments de remédiation suite à un audit, les normes ISO, le Référentiel Général de Sécurité (RGS), la certification HDS... Ces principes fondamentaux forment le socle de sécurité.

D'autre part, EBIOS RM encourage une réflexion poussée sur les risques "hors norme", ceux qui résultent d'attaques ciblées (intentionnelles) sur notre organisation et notre écosystème. Ces risques sont analysés de manière détaillée, sous forme de scénarios.

Cela est symbolisé par la pyramide de gestion des risques : en bas, le socle de sécurité, constitué des principes de base et des réglementations que nous nous sommes engagés à respecter et dont nous contrôlons la conformité. En haut, la gestion des risques ciblés ou sophistiqués, étudiés sous forme de scénarios.

Une démarche itérative en 5 ateliers

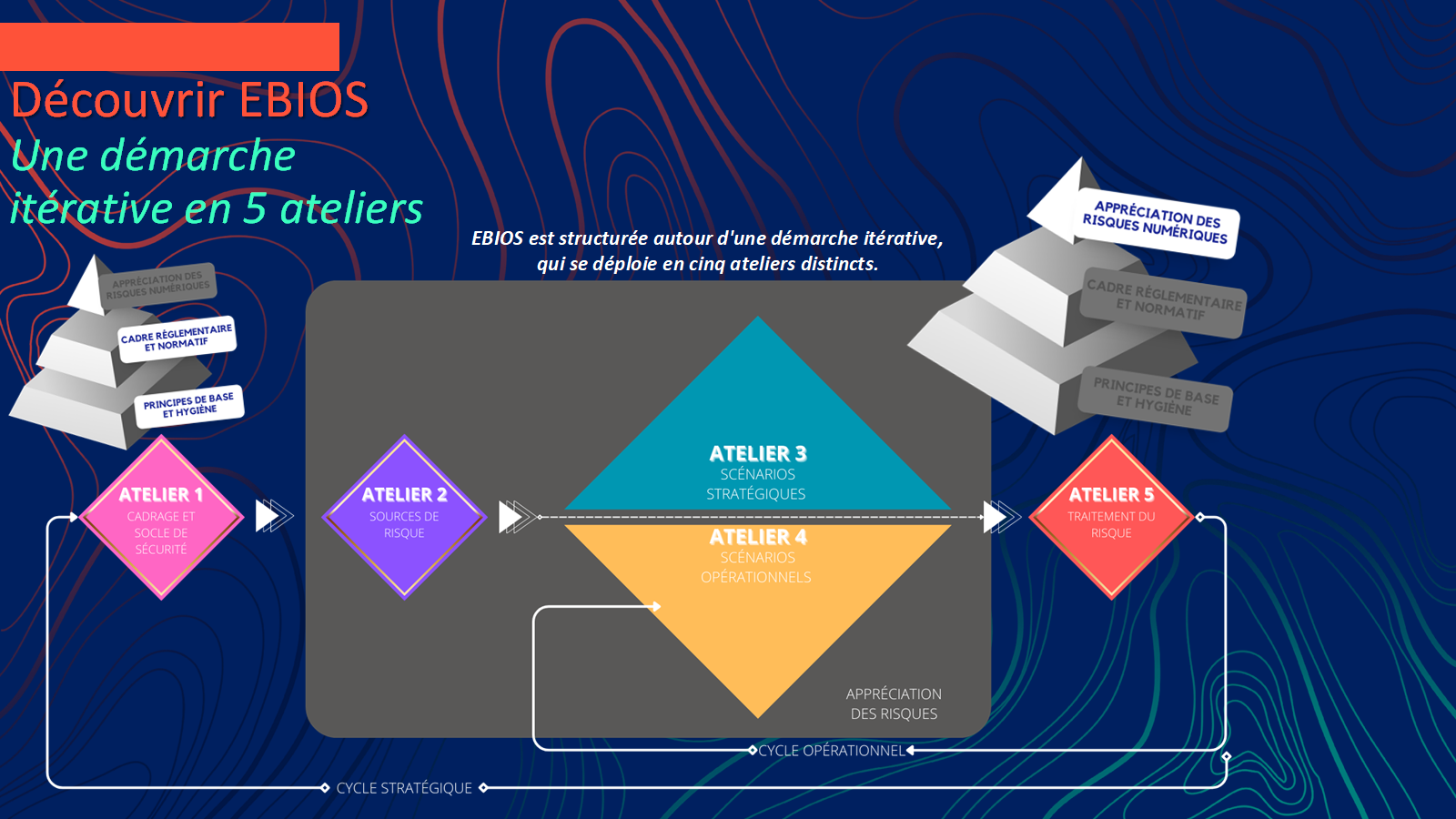

La méthode EBIOS Risk Manager est structurée autour d'une démarche itérative, qui se déploie en cinq ateliers distincts. Ces ateliers permettent une approche systématique et approfondie de la gestion des risques numériques.

La méthode EBIOS RM organise l'évaluation des risques en deux cycles distincts mais intimement liés : le Cycle Stratégique et le Cycle Opérationnel.

L'Atelier 1 est le pilier central du Cycle Stratégique. Il s'attache à établir la direction générale de l'évaluation du risque, en posant le cadre de l'étude, définissant les valeurs métier, les événements redoutés et le socle de sécurité. Il joue également un rôle clé dans la révision des scénarios stratégiques, servant de baromètre pour l'orientation globale de la gestion des risques.

Par contraste, le Cycle Opérationnel, couvert principalement par les Ateliers 4 et 5, est axé sur l'application concrète des orientations stratégiques définies précédemment. Il s'attache à la construction de scénarios opérationnels et à leur évaluation régulière à la lumière des incidents de sécurité survenus, de l'émergence de nouvelles vulnérabilités, et de l'évolution des modes opératoires.

Ces deux cycles, bien que distincts, sont intrinsèquement liés. Ils doivent être menés de manière intégrée pour une gestion efficace des risques numériques, chaque cycle se nourrissant des résultats de l'autre pour affiner et renforcer l'évaluation et la gestion des risques.

L'Atelier 1, sous le titre "Cadrage et Socle de Sécurité", sert de point de départ pour la mise en œuvre de la méthode EBIOS RM.

Au cours de cette première phase, l'objet de l'étude est soigneusement défini, tout comme les participants impliqués et le calendrier du projet. Cela permet d'établir une base solide et d'aligner tous les acteurs sur les objectifs et le déroulement de l'étude.

Ensuite, une identification précise des missions, des valeurs métier et des biens supports associés à l'objet de l'étude est effectuée. Cela permet de comprendre profondément les enjeux de l'étude et de mettre en évidence les éléments critiques à protéger.

Par la suite, les événements redoutés liés à ces valeurs métier sont identifiés. La gravité de leurs impacts est évaluée, afin de mesurer le niveau de menace que ces événements peuvent représenter.

Enfin, cette étape implique la définition du socle de sécurité, qui établit le cadre de référence pour les mesures de sécurité. Les écarts par rapport à ce socle sont également identifiés, pour permettre une appréciation précise de la situation de sécurité actuelle.

Il est important de noter que l'Atelier 1 adopte une approche de "conformité", alignée sur les deux premiers niveaux de la pyramide de gestion du risque numérique. Cette approche permet d'aborder l'étude sous l'angle de la "défense", mettant l'accent sur la prévention et la protection.

L'atelier 2, sous le titre "Sources de Risque", est axé sur l'identification et la caractérisation des sources de risque (SR) et leurs objectifs de haut niveau, également appelés Objectifs Visés (OV).

A cette étape, une évaluation est effectuée pour retenir les couples SR/OV les plus pertinents. Ces résultats sont ensuite formalisés sous la forme d'une cartographie des sources de risque, fournissant une représentation visuelle claire des menaces potentielles.

L'Atelier 2 est essentiel pour comprendre les menaces qui pèsent sur l'objet d'étude, permettant ainsi une approche stratégique pour l'évaluation des risques et la planification des mesures de sécurité.

L'Atelier 3, intitulé "Scénarios Stratégiques", est consacré à l'élaboration d'une compréhension approfondie de l'écosystème et à l'établissement d'une cartographie de menace numérique spécifique à l'objet d'étude.

Au cours de cet atelier, des scénarios de haut niveau, appelés Scénarios Stratégiques, sont construits. Ces scénarios illustrent les chemins d'attaque qu'une source de risque est susceptible d'emprunter pour atteindre son objectif. Ils sont conçus à l'échelle de l'écosystème et prennent en compte les valeurs métier de l'objet étudié, permettant ainsi une analyse des risques qui est étroitement liée aux opérations et objectifs de l'organisation.

L'évaluation de la gravité de ces scénarios stratégiques est une partie cruciale de cet atelier. Elle permet de prioriser les menaces et d'orienter les efforts de sécurité vers les zones de plus haut risque.

Enfin, l'Atelier 3 permet également la définition préliminaire de mesures de sécurité pour l'écosystème. Ces mesures sont élaborées en tenant compte des scénarios stratégiques identifiés et de leur gravité, et constituent une première étape vers l'élaboration d'un plan d'action de sécurité robuste.

L'Atelier 3 est une étape cruciale pour l'évaluation des risques et la planification de la sécurité. Il fournit un cadre pour comprendre les menaces potentielles au niveau stratégique et pour commencer à élaborer des mesures pour y faire face.

L'Atelier 4, intitulé "Scénarios Opérationnels", est centré sur l'élaboration de scénarios techniques illustrant les modes opératoires que les sources de risque pourraient utiliser pour réaliser les Scénarios Stratégiques identifiés lors de l'Atelier 3.

Cet atelier adopte une démarche similaire à celle de l’atelier précédent mais se concentre sur les biens supports critiques.

Une évaluation rigoureuse du niveau de vraisemblance des scénarios opérationnels obtenus est effectuée, permettant une priorisation basée sur la probabilité d'occurrence de ces scénarios.

Il est important de noter que les Ateliers 3 et 4 sont intimement liés et s'auto-alimentent au fil des itérations successives. Cela permet une continuité et une cohérence dans l'analyse des risques, et assure que les scénarios stratégiques et opérationnels sont bien alignés et se renforcent mutuellement.

Chaque chemin d’attaque d’un scénario stratégique donne lieu à un scénario opérationnel. Un scénario de risque correspond à l’association d’un chemin d’attaque et de son scénario opérationnel.

En outre, ces trois ateliers - Ateliers 2, 3 et 4 - permettent une appréciation globale des risques, constituant ainsi le dernier niveau de la pyramide de gestion du risque numérique. Chaque atelier aborde le socle de sécurité à partir de différents angles d'attaque, en fonction de la pertinence par rapport aux menaces considérées. Cette approche ciblée, couplée à un nombre limité d'angles d'attaque pour faciliter l'analyse, permet une évaluation efficace et complète des risques.

L'Atelier 5, intitulé "Traitement du Risque", représente l'étape finale du processus et a pour objectif de synthétiser toutes les informations relatives aux risques recueillies au cours des ateliers précédents pour définir une stratégie de gestion de ces risques. Cette stratégie est ensuite traduite en mesures de sécurité concrètes, qui sont incorporées dans un plan d'amélioration continue.

Au cours de cet atelier, vous aurez l'opportunité de dresser un tableau complet des risques résiduels, ce qui vous permettra de définir le cadre de suivi des risques. Cette étape est cruciale pour la gestion continue et efficace des risques, car elle permet de surveiller et de gérer les risques de manière proactive et d'ajuster les mesures de sécurité en fonction de l'évolution du paysage des menaces.

L'Atelier 5 est une étape clé dans la gestion des risques numériques, permettant de transformer l'analyse des risques en actions concrètes pour améliorer la sécurité et la résilience de l'organisation.

Un des points distinctifs de la méthode EBIOS réside dans sa capacité à générer des résultats pertinents dès le premier atelier. Conçue pour offrir des données exploitables et des perspectives d'évolution dès le début du processus, elle facilite ainsi une avancée parallèle des travaux. Autrement dit, pendant que certains participants poursuivent les prochaines phases de la méthode, d'autres peuvent se concentrer sur l'exploitation et le développement des informations issues du premier atelier.

Atelier 1 : Dès le début, nous avons l'opportunité d'identifier et d'initier des actions de remédiation pour aligner nos pratiques sur le socle de sécurité établi, impliquant potentiellement des changements structurels, favorisant ainsi une amélioration continue et proactive de la sécurité de l'organisation.

Atelier 2 : Cette étape nous permet d'établir des mesures centrées sur les sources de risque. Par exemple, nous pourrions envisager des actions de dissuasion pour les sources de risque externes, ou des mesures de motivation pour les sources internes.

Atelier 3 : Ici, l'accent est mis sur les parties prenantes et l'écosystème. Les actions pourraient comprendre la formation des partenaires, l'amélioration des contrats, la mise en place de mesures de cloisonnement ou de chiffrement, voire le changement de partenaires.

Atelier 4 : Cette étape nous permet de définir des mesures pour atténuer les vulnérabilités identifiées, en mettant l'accent sur les biens supports. Les solutions envisagées peuvent couvrir une large gamme d'actions, allant de la prévention à la protection et à la récupération.

Atelier 5 : Enfin, nous avons l'opportunité de vérifier la cohérence de l'ensemble, d'assurer que les risques sont suffisamment couverts, et de concrétiser la faisabilité de la mise en œuvre des mesures déterminées sous la forme d'un plan d'action réaliste.

En synthèse, si chaque atelier est traité de manière approfondie, EBIOS apporte des solutions concrètes à chaque étape, facilitant ainsi une gestion proactive et efficace des risques.

De plus, la nature itérative de la méthode EBIOS encourage une réévaluation constante des résultats précédents. Les résultats de chaque atelier servent de matière première pour l'atelier suivant, créant ainsi une continuité et une cohérence dans l'ensemble du processus d'évaluation des risques. Cela signifie également qu'à chaque étape de l'atelier, les découvertes en cours peuvent remettre en question les conclusions précédentes, créant ainsi une dynamique de remise en question et de réajustement. Cette flexibilité est cruciale pour l'efficacité de l'étude, car elle permet une adaptation rapide aux nouvelles informations et événements.

D'autre part, l'étude devrait également s'inscrire dans une perspective temporelle plus large. L'étude ne doit pas être un événement isolé, mais une pratique vivante qui évolue avec le temps. Il est essentiel de ne pas se concentrer uniquement sur le rendu au détriment de la qualité de l'étude elle-même et des éléments récoltées.

En effet, qu'il s'agisse d'une démarche interne ou d'une prestation externe, le souci premier doit rester la cohérence, l'utilité et la pertinence durable des résultats. Une attention excessive au livrable final peut compromettre ces aspects cruciaux.

Dans la mise en œuvre de la méthode EBIOS, un problème courant se pose lors de l'externalisation : en raison de contraintes de temps et du fait qu'ils opèrent en dehors de l'organisation, les prestataires ont tendance à concentrer leurs efforts principalement sur les livrables. Ce phénomène peut malheureusement aboutir à une négligence de la qualité globale de l'étude et de sa pertinence dans le temps. En comparaison, lorsqu'une telle étude est réalisée en interne, ces aspects sont souvent mieux gérés, car l'équipe est directement impliquée et a une vision à long terme de l'organisation et de ses besoins.

L'idée de démarche itérative est donc non seulement utile mais aussi un indicateur de succes. Pour ce faire, il peut être intéressant de formaliser les règles de mise à jour et de fréquence d'actualisation.

Pourquoi ?

Pourquoi gérer les risques ?

La gestion des risques est non seulement une nécessité, mais une responsabilité essentielle pour toute organisation. Elle renforce la confiance parmi les acteurs clés tels que les dirigeants, les employés et les autres parties prenantes. Cette confiance est bien plus qu'un simple sentiment de sécurité : elle façonne directement la réputation de l'organisation, conditionnant sa crédibilité et sa capacité à fonctionner efficacement. Dans un monde où la confiance peut être aussi volatile que précieuse, une gestion rigoureuse des risques s'impose comme un investissement stratégique dans le capital de confiance de l'organisation.

De surcroît, la gestion des risques est plus qu'un choix stratégique ; elle est un impératif juridique. De nombreuses réglementations actuelles, telles que le Référentiel Général de Sécurité (RGS) pour les institutions publiques et le Règlement Général sur la Protection des Données (RGPD), sont fondées sur une approche de gestion des risques. Les institutions publiques doivent se conformer au RGS, qui prescrit explicitement la réalisation d'une analyse des risques. Le RGPD, quant à lui, impose aux responsables de traitement, qu'ils relèvent du secteur public ou privé, de mettre en œuvre des mesures techniques et organisationnelles adéquates pour garantir un niveau de sécurité proportionnel au risque (article 32 du RGPD). Par ailleurs, certaines normes et certifications, comme l'ISO 27001, définissent également des exigences précises en matière de gestion des risques pour les entreprises privées. Cette obligation légale renforce l'importance de la gestion des risques, la plaçant au centre des responsabilités, tant pour la sécurité de l'organisation que pour le respect de la confidentialité et la protection des données.

De plus, la gestion des risques offre plusieurs avantages clés :

- Adaptation précise à votre contexte : Une approche basée sur les risques permet de mettre en place un niveau de sécurité qui est spécifiquement adapté aux risques réels auxquels l'organisation est confrontée.

- Efficacité budgétaire : En ciblant les risques spécifiques, vous pouvez investir efficacement vos ressources pour obtenir le meilleur rendement possible.

- Conformité : Respecter les réglementations et normes légales est devenu un aspect fondamental de la gestion des risques, car les réglementations actuelles sont souvent basées sur une approche de gestion des risques.

- Alignement sur les normes internationales : L'adoption de bonnes pratiques en matière de gestion des risques assure un alignement avec les normes internationales reconnues.

Pourquoi choisir EBIOS RM ?

- Évolution et Adaptabilité : La méthode d'Expression des Besoins et Identification des Objectifs de Sécurité (EBIOS) a démontré une évolution constante et une adaptabilité face aux changements de l'environnement des risques numériques. Sa longévité illustre son efficacité et sa pertinence persistantes dans le domaine de la gestion des risques. Au fil des années, elle a été mise à jour et améliorée pour tenir compte des évolutions du paysage de la sécurité de l'information.

- Reconnaissance et Adoption : EBIOS est reconnue comme une véritable référence en matière de gestion des risques. Des entités de premier plan telles que le Centre national d'études spatiales (CNES), le Commissariat à l'énergie atomique (CEA), la Caisse nationale d'assurance maladie (CNAM), le Groupement des Cartes Bancaires "CB", ALCATEL CIT, diverses agences sanitaires, les Aéroports de Paris (ADP) et le Conseil de l'Union européenne l'ont adoptée.

- Gestion des Risques Courants et Concentration sur les Risques Majeurs : EBIOS RM aborde les risques les plus courants en suivant une approche basée sur la conformité. Si vous respectez les règles définies dans votre PSSI, ainsi que les normes et bonnes pratiques que vous avez choisies comme fondement, vous couvrirez déjà une bonne partie des risques. En traitant d'abord les risques courants par la conformité, vous pouvez vous concentrer plus efficacement sur les risques majeurs qui sont spécifiques à votre organisation.

- Approche Participative : EBIOS RM favorise l'implication de toutes les parties prenantes concernées par la gestion des risques, y compris la direction, les chefs de projet, les administrateurs, les services des ressources humaines et juridiques. Cette approche managériale assure que toutes les parties prenantes partagent une compréhension commune des risques et du vocabulaire de la gestion des risques.

- Structure et Organisation : EBIOS offre un cadre structuré pour la gestion des risques, favorisant une organisation efficiente et optimale.

- Plan d'Amélioration Continue de la Sécurité (PACS) : Grâce à EBIOS RM, l'élaboration d'un PACS devient réalisable, constituant un atout majeur pour l'amélioration continue de la sécurité de l'information.

En conclusion, la méthode EBIOS est un outil essentiel pour une gestion des risques éclairée et adaptée. Sa flexibilité, sa précision et sa reconnaissance en font un choix privilégié pour assurer la sécurité de l'information. En adoptant EBIOS, nous alignons la collectivité territoriale avec les meilleures pratiques et répondons aux obligations réglementaires, tout en construisant une culture de sécurité robuste et un capital de confiance durable.